KonkrГ©tnГӯ opatЕҷenГӯ pro zajiЕЎtДӣnГӯ bezpeДҚnГ© automatizace budov

VhodnГЎ koncepce zabezpeДҚenГӯ je zaloЕҫena na zajiЕЎtДӣnГӯ ЕҷГЎdnГ© prevence pЕҷed neoprГЎvnДӣnГҪm pЕҷГӯstupem. V pЕҷГӯpadДӣ instalace systГ©mЕҜ HDLA to znamenГЎ, Еҫe pouze oprГЎvnДӣnГ©, tzn. proЕЎkolenГ© osoby (elektroinstalatГ©r, sprГЎvce, uЕҫivatel) majГӯ fyzickГҪ pЕҷГӯstup k instalaci systГ©mЕҜ. PЕҷi navrhovГЎnГӯ i instalaci musГӯ bГҪt kritickГ© prvky systГ©mu chrГЎnДӣny co moЕҫnГЎ nejlepЕЎГӯm zpЕҜsobem.

1. ZabrГЎnДӣnГӯ pЕҷГӯstupu k sГӯti na rЕҜznГҪch fyzickГҪch ГәrovnГӯch

MontГЎЕҫ kabelЕҜ a prvkЕҜ systГ©mu

- ObecnДӣ platГӯ, Еҫe prvky systГ©mu musГӯ bГҪt ЕҷГЎdnДӣ pЕҷipevnДӣny, aby se zabrГЎnilo, zabrГЎnilo jejich snadnГ©mu odstranДӣnГӯ, a tГӯm by byl umoЕҫnДӣn pЕҷГӯstup ke sbДӣrnici neoprГЎvnДӣnГҪm osobГЎm;

- Kryty a rozvadДӣДҚe obsahujГӯcГӯ pЕҷГӯstroje musГӯ bГҪt ЕҷГЎdnДӣ uzavЕҷeny nebo musГӯ bГҪt namontovГЎny v mГӯstech, kam majГӯ pЕҷГӯstup pouze oprГЎvnДӣnГ© osoby;

- Ve venkovnГӯch prostorГЎch musГӯ bГҪt pЕҷГӯstroje namontovГЎny v dostateДҚnГ© vГҪЕЎce (napЕҷ. meteorologickГЎ stanice, snГӯmaДҚ rychlosti vДӣtru, snГӯmaДҚ pohybu atd.);

- Ve vЕЎech nedostateДҚnДӣ hlГӯdanГҪch veЕҷejnГҪch prostorГЎch vyuЕҫГӯvat klasickГ© pЕҷГӯstroje propojenГ© s binГЎrnГӯmi vstupy uloЕҫenГҪmi v chrГЎnДӣnГҪch oblastech (napЕҷ. v rozvadДӣДҚГӯch) anebo tlaДҚГӯtkovГЎ rozhranГӯ skrytГЎ v hlubokГҪch krabicГӯch, coЕҫ je urДҚitГЎ prevence pЕҷed neЕҫГЎdoucГӯm pЕҷГӯstupem ke sbДӣrnici;

- Pokud moЕҫno, vyuЕҫГӯt opatЕҷenГӯ proti krГЎdeЕҫГӯm nДӣkterГҪch aplikaДҚnГӯch modulЕҜ (napЕҷ. mechanickГ© zabezpeДҚenГӯ aplikaДҚnГӯch modulЕҜ ЕЎrouby, moЕҫnost sejmutГӯ pouze speciГЎlnГӯmi nГЎstroji, nutnost pouЕҫitГӯ nadmДӣrnГ© sГӯly k sejmutГӯ a podobnГЎ opatЕҷenГӯ).

KroucenГҪ pГЎr

- Konce kabelЕҜ by nemДӣly bГҪt viditelnГ©, visГӯcГӯ volnДӣ na stДӣnГЎch, ani na vГҪstupech nebo uvnitЕҷ budovy.

- Kabel sbДӣrnice ve venkovnГӯm prostoru pЕҷedstavuje vyЕЎЕЎГӯ riziko. FyzickГҪ pЕҷГӯstup ke sbДӣrnicovГ©mu kabelu musГӯ bГҪt v tomto pЕҷГӯpadДӣ jeЕЎtДӣ obtГӯЕҫnДӣjЕЎГӯ neЕҫ uvnitЕҷ bytu nebo domu.

- Pro dodateДҚnou ochranu pЕҷГӯstrojЕҜ instalovanГҪch v mГӯstech s omezenГҪm dohledem (venku, v podzemnГӯch parkoviЕЎtГӯch, na WC atd.) mohou bГҪt pЕҷipojeny k samostatnГ© linii. AktivacГӯ filtraДҚnГӯ tabulky v liniovГ© spojce potom mЕҜЕҫe bГҪt zabrГЎnДӣno pЕҷГӯstupu k celГ© instalaci.

Powerline

- ElektronickГ© filtry by mДӣly bГҪt pouЕҫity k filtrovГЎnГӯ pЕҷГӯchozГӯch i odchozГӯch signГЎlЕҜ.

RadiofrekvenДҚnГӯ

- JelikoЕҫ radiofrekvenДҚnГӯ pЕҷenos je otevЕҷenГ© mГ©dium, nelze pЕҷijmout opatЕҷenГӯ fyzickГ© ochrany pro zabrГЎnДӣnГӯ pЕҷГӯstupu. Proto je zapotЕҷebГӯ pЕҷijmout jinГЎ opatЕҷenГӯ, kterГЎ jsou uvedena nГӯЕҫe.

IP

- Automatizace budov by mДӣla bДӣЕҫet pЕҷes vyhrazenou LAN a WLAN s vlastnГӯm hardwarem (routery, pЕҷepГӯnaДҚe atd.);

- Bez ohledu na typ instalace, se musГӯ v kaЕҫdГ©m pЕҷГӯpadДӣ dodrЕҫovat obvyklГ© ochrannГ© mechanismy pro IP sГӯtДӣ. Ty mohou zahrnovat:

- MAC filtry;

- Е ifrovГЎnГӯ bezdrГЎtovГҪch sГӯtГӯ ve spojenГӯ se silnГҪmi hesly (zmДӣna vГҪchozГӯho hesla – WPA2 nebo vyЕЎЕЎГӯ) a ochrana proti neoprГЎvnДӣnГҪm osobГЎm;

- ZmДӣna vГҪchozГӯ SSID (SSID je nГЎzev, pod kterГҪm je bezdrГЎtovГҪ pЕҷГӯstupovГҪ bod viditelnГҪ v sГӯti, vДӣtЕЎinou vГҪrobce a typ vГҪrobku). VГҪchozГӯ SSID mЕҜЕҫe poukГЎzat na s vГҪrobkem spojenГ© slabiny pouЕҫitГҪch pЕҷГӯstupovГҪch bodЕҜ, ДҚГӯmЕҫ tak mohou bГҪt zvlГЎЕЎtДӣ citlivГ© na hackery). PЕҷГӯstupovГҪ bod mЕҜЕҫe bГҪt kromДӣ toho nastaven tak, Еҫe je zabrГЎnДӣno periodickГ©mu pЕҷenosu mezi jinГ© SSID.

- V pЕҷГӯpadДӣ systГ©mu KNX musГӯ bГҪt pro multicast pouЕҫita jinГЎ individuГЎlnГӯ IP adresa jako vГҪchozГӯ;

- U projektЕҜ vДӣtЕЎГӯho rozsahu je vhodnГ©, aby se na nastavenГӯ IP struktury podГӯleli sГӯЕҘovГӯ specialistГ© a vhodnГҪm zpЕҜsobem zajistili ochranu sГӯtДӣ proti hrozbГЎm internetu z venku. JednГЎ se o sprГЎvnou strukturu routerЕҜ a jejich nastavenГӯ, o ochranu firewallem, pЕҷГӯpadnДӣ vyuЕҫitГӯ protokolu IEEE802.X.

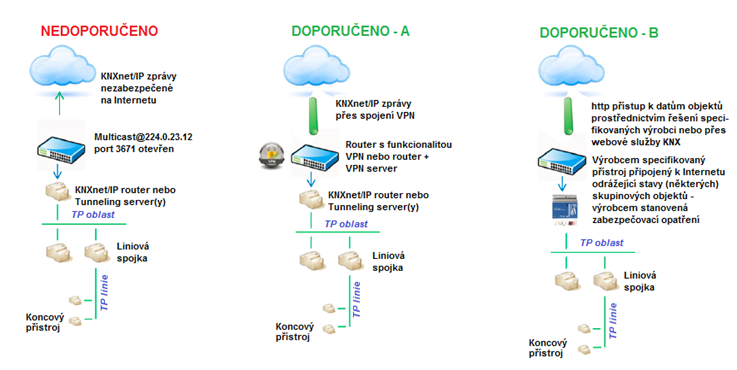

Internet

- Pokud je v pЕҷГӯpadДӣ pГЎteЕҷnГӯho systГ©mu k propojenГӯ sbДӣrnic vyuЕҫit Ethernet, je dЕҜleЕҫitГ© si uvДӣdomit, Еҫe jde o lokГЎlnГӯ datovГҪ pЕҷenos, kterГҪ nelze otevЕҷГӯt smДӣrem ven. V pЕҷГӯpadДӣ systГ©mu KNX se to tГҪkГЎ rovnДӣЕҫ datovГ©ho pЕҷenosu propojujГӯcГӯho linie sbДӣrnic s vyuЕҫitГӯm KNXnet/IP routing a KNXnet/IP tunneling. Proto nenГӯ vhodnГ© otevЕҷГӯt porty routerЕҜ a tГӯm komunikaci uДҚinit viditelnou z venДҚГӯ.

- DalЕЎГӯ zГЎsady bezpeДҚnГ©ho nastavenГӯ:

- Instalace (W) LAN musГӯ bГҪt chrГЎnДӣna firewallem;

- NenГӯ-li nutnГҪ jakГҪkoli externГӯ pЕҷГӯstup k instalaci, vГҪchozГӯ rozhranГӯ mЕҜЕҫe bГҪt nastaveno na hodnotu 0 a takto zablokovat veЕЎkerou komunikaci s internetem;

- Pokud je systГ©m ovlГЎdГЎn vzdГЎlenДӣ aplikacГӯ, je doporuДҚeno vyuЕҫГӯvat aplikaci Myjordomus, kterГЎ vyuЕҫГӯvГЎ ЕЎifrovanou komunikaci, autentizace probГӯhГЎ pomocГӯ digitГЎlnГӯho certifikГЎtu, tzn. stejnГЎ ГәroveЕҲ zabezpeДҚenГӯ jako majГӯ banky.

- MГЎ-li bГҪt realizovГЎn vzdГЎlenГҪ pЕҷГӯstup nastavovacГӯho programu do instalace pЕҷes internet, je opДӣt zГЎhodno dodrЕҫet urДҚitГ© bezpeДҚnostnГӯ principy.

V pЕҷГӯpadДӣ systГ©mu KNX:

- ZajiЕЎtДӣnГӯ pЕҷГӯstupu k instalaci prostЕҷednictvГӯm pЕҷipojenГӯ VPN: To vЕЎak vyЕҫaduje router, kterГҪ podporuje funkce serveru VPN nebo pЕҷГӯmo server s funkcemi VPN;

- NДӣkterГ© z jednoГәДҚelovГҪch ЕҷeЕЎenГӯ specializovanГ©ho vГҪrobce, kterГ© je na trhu k dispozici a vizualizace (napЕҷ. umoЕҫnДӣnГӯ pЕҷГӯstupu http).

V pЕҷГӯpadДӣ systГ©mu Buspro:

- V pЕҷГӯpadДӣ systГ©mu Buspro je vzdГЎlenГ© pЕҷipojenГӯ realizovГЎno pЕҷes cloudovГҪ server vГҪrobce, kterГҪ je nГЎleЕҫitДӣ zabezpeДҚen. Na implementГЎtorovi opДӣt zЕҜstГЎvГЎ dostateДҚnДӣ zabezpeДҚit pЕҷipojenГӯ koncovГ© strany;

- Wireless 256.512 je zabezpeДҚeno.

2. OmezenГӯ neЕҫГЎdoucГӯ komunikace uvnitЕҷ sГӯtДӣ

- IndividuГЎlnГӯ adresy pЕҷГӯstrojЕҜ musГӯ bГҪt ЕҷГЎdnДӣ pЕҷiЕҷazeny v souladu s topologiГӯ a routery musГӯ bГҪt nakonfigurovГЎny tak, aby nemohly pЕҷedГЎvat zprГЎvy s neodpovГӯdajГӯcГӯmi zdrojovГҪmi adresami. Takto lze neЕҫГЎdoucГӯ komunikaci omezit na jednu linii.

- BroadcastingovГЎ a nefiltrovanГЎ komunikace pЕҷes routery musГӯ bГҪt zablokovГЎna. Takto bude pЕҷГӯpadnГЎ rekonfigurace omezena na jednu linii. V pЕҷГӯpadДӣ systГ©mu KNX toto provede administrГЎtor, v pЕҷГӯpadДӣ systГ©mu Buspro je systГ©m blokovГЎnГӯ implementovГЎn v IP branГЎch, kterГ© zajiЕЎЕҘujГӯ Гәlohu liniovГҪch spojek.

- V pЕҷГӯpadДӣ systГ©mu KNX musГӯ bГҪt spojky nakonfigurovГЎny tak, aby mДӣly nastaveny aktivnГӯ filtraДҚnГӯ tabulky a nepЕҷenГЎЕЎely skupinovГ© adresy nepouЕҫГӯvanГ© v pЕҷГӯsluЕЎnГҪch liniГӯch. Pokud by tomu tak nebylo, neЕҫГЎdoucГӯ komunikace v jednГ© linii by nesla riziko nekontrolovanГ©ho ЕЎГӯЕҷenГӯ zprГЎv po celГ© instalaci.

3. Ochrana komunikace pЕҷi konfiguraci

- SystГ©m KNX dГЎle umoЕҫЕҲuje v konfiguraДҚnГӯm programu definovat heslo pro konkrГ©tnГӯ projekt, jehoЕҫ prostЕҷednictvГӯm lze uzamknout pЕҷГӯstroje pЕҷed neoprГЎvnДӣnГҪm pЕҷГӯstupem. TГӯm se zabrГЎnГӯ, aby konfiguraci instalace bylo moЕҫnГ© ДҚГӯst nebo mДӣnit neoprГЎvnДӣnГҪmi osobami.

4. PropojenГӯ systГ©mЕҜ HDLA do zabezpeДҚenГҪch systГ©mЕҜ

PЕҷipojenГӯ HDLA systГ©mЕҜ k takovГҪm aplikacГӯm, jakГҪmi jsou elektrickГ© zabezpeДҚovacГӯ systГ©my, elektrickГ© poЕҫГЎrnГӯ systГ©my a pЕҷГӯstupovГ© systГ©my, lze zajistit:

- HDLA pЕҷГӯstroji nebo rozhranГӯmi s pЕҷГӯsluЕЎnou certifikacГӯ mГӯstnГӯch pojiЕЎЕҘoven;

- bezpotenciГЎlovГҪmi kontakty (binГЎrnГӯmi vstupy, tlaДҚГӯtkovГҪmi rozhranГӯmi apod.);

- odpovГӯdajГӯcГӯmi rozhranГӯmi (jako RS232) nebo hradly: v tomto pЕҷГӯpadДӣ musГӯ bГҪt zajiЕЎtДӣno, aby komunikace sbДӣrnice nevyvolala pЕҷГӯsluЕЎnГ© funkce zabezpeДҚenГӯ v bezpeДҚnostnГӯ ДҚГЎsti instalace.

5. Detekce neautorizovanГҪch pЕҷГӯstupЕҜ ke sbДӣrnici

Je samozЕҷejmГ©, Еҫe sbДӣrnici lze monitorovat, a tak vysledovat neobvyklГҪ provoz.

V pЕҷГӯpadДӣ systГ©mu KNX je tЕҷeba vzГӯt dГЎle v Гәvahu:

- NДӣkterГ© typy pЕҷГӯstrojЕҜ mohou detekovat, zda jinГҪ pЕҷГӯstroj nevysГӯlГЎ telegramy s jejich individuГЎlnГӯ adresou. To nenГӯ samovolnДӣ oznГЎmeno v sГӯti, ale lze to naДҚГӯst z PID_DEVICE_CONTROL;

- Velmi aktuГЎlnГӯ implementace se mЕҜЕҫe projevit jiЕҫ v PID_DOWNLOAD_COUNTER. PorovnГЎnГӯm ДҚtenГӯ hodnoty (pravidelnДӣ) s referenДҚnГӯ hodnotou bude signalizovГЎna zmДӣna v konfiguraci pЕҷГӯstroje.

V pЕҷГӯpadДӣ systГ©mu Buspro lze provГЎdДӣt prЕҜbДӣЕҫnГҪ monitoring datovГ©ho provozu na sbДӣrnici nГЎstrojem TOOL, integrovanГҪm do parametrizaДҚnГӯho programu HBST.

ДҢeskГЎ spoleДҚnost HDL Automation s.r.o., svГҪm charakterem velkoobchod, jehoЕҫ typickГҪm zГЎkaznГӯkem je elektroinstalaДҚnГӯ firma, nabГӯzГӯ modernГӯ sbДӣrnicovГ© ЕҷeЕЎenГӯ pro tzv. inteligentnГӯ elektroinstalace, inteligentnГӯ budovy, jak obytnГ©ho, administrativnГӯho, ...